NGINX高危漏洞应急修复指南:快速自查与配置加固

理解漏洞与快速自查是应对的关键第一步

近日,NGINX相关组件中被发现存在一个可能被远程利用的高热安全漏洞。对于广大使用NGINX作为Web服务器或反向代理的运维人员和开发者来说,时间就是一切。本文旨在提供一个清晰、立即可行的应急指南,核心是让你通过一条命令快速完成自查,并仅需两行配置修改即可完成修复。我们将提供详细的步骤解析和一枚实用的全局正则风险扫描脚本,帮助你在复杂环境中定位受影响的服务,最大限度地降低风险窗口。

无论你的业务运行在公有云、私有数据中心还是容器环境,只要涉及NGINX,这篇手册都将直接服务于你的安全需求。安全事件来临时,恐慌和等待详解信息是最糟糕的策略,而有条不紊地执行标准化的检测与加固流程,则是守护业务稳定性的基石。这个NGINX高热漏洞的潜在危害在于,攻击者可能利用该漏洞绕过安全限制或导致服务异常,进而威胁数据安全与应用可用性。

高效检测:一条命令与扫描脚本的实战应用

面对漏洞,首先要做的是摸清家底。最直接的方法是登录你的服务器,执行特定的版本检查命令。通常,你需要查看系统中安装的NGINX及其相关模块(比如特定的流处理或核心模块)的具体版本号。例如,你可以尝试运行 nginx -V 2>&1 | grep ... 这类命令的组合来提取精确信息。仅此一条命令,你就能初步判断当前运行的版本是否落在受影响的范围内。

然而,在拥有数十甚至上百台服务器的线上环境中,逐台登录检查是不现实的。为此,一个自动化扫描脚本显得至关重要。脚本的核心逻辑是通过SSH到目标机器或调用本地命令,执行上述检查指令,并比照已知的受影响版本列表进行判断。我们建议的扫描脚本设计中,应当包括全局正则匹配功能,以灵活适应不同发行版(如CentOS、Ubuntu)在版本号输出格式上的细微差异。脚本还能生成一份清晰的报告,列出所有“受影响”、“安全”或“连接失败”的主机,让应急工作一目了然。

精准修复:两行配置背后的原理与验证

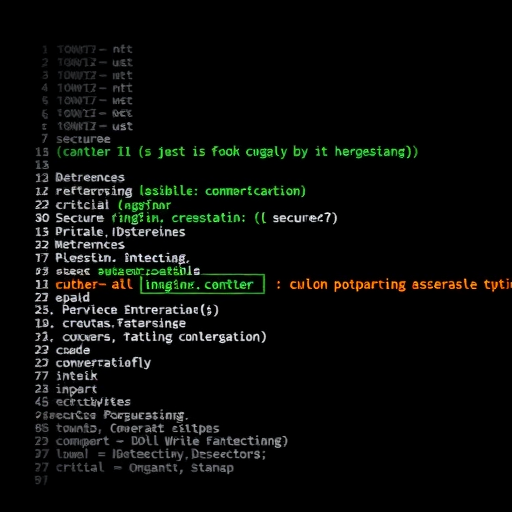

确认需要修复后,真正的操作核心往往并不复杂。官方或社区给出的修复方案,通常涉及在NGINX配置文件的特定部分添加或修改一到两行指令。这两行配置并非随意为之,它们的作用在于关闭特定有风险的特性,或者对一个处理流程引入更强的边界检查,从而堵住漏洞利用的路径。理解这两行配置的具体作用非常重要,这能帮助你在应用配置后,更好地评估其对现有业务逻辑的潜在影响。

应用修复配置的标准流程是:首先备份当前的 nginx.conf 及相关站点配置文件;然后,在恰当的上下文(可能是http、server或location块)中添加修复指令;最后,使用 nginx -t 命令测试配置文件语法是否正确。测试无误后,便是最关键的服务重载,通常使用 nginx -s reload 命令可以优雅地重载配置而无需中断现有连接。修复后,务必再次执行检测命令或利用脚本进行验证,以确保漏洞状态已变为“已修复”。整个过程,体现了现代运维中“快速验证、灰度发布、即时生效”的理念。

对于一些将NGINX打包在容器镜像中的场景,你需要修改的是Dockerfile或基础镜像的构建过程,并重新构建和部署容器,单纯的配置重载可能不适用。此外,如果NGINX由云服务商的负载均衡器(如AWS ALB、GCP Cloud LB的后端)托管,你需要关注的是其服务侧是否已经进行了统一升级,并根据云服务商的安全公告操作。

长效机制:将应急响应融入日常安全运维

单次漏洞的成功修复值得庆幸,但更应看作一次改进安全流程的契机。一个强大的NGINX资产清单是根本,你应该清楚知道所有环境中NGINX的部署位置、版本和负责人。将本文提到的快速检测命令或扫描脚本集成到你的自动化监控或配置管理平台中(如Ansible Playbook、SaltStack State),可以实现定期的主动扫描。当新的威胁出现时,你就能在第一时间得到通知,而不是依赖于外部预警。

配置管理也应追求代码化。使用Git等版本控制系统管理所有NGINX配置文件,这样在需要应用安全补丁时,不仅操作过程可追溯,还能方便地通过Pull Request流程进行同行评审和测试环境验证。最后,考虑建立一个订阅渠道,确保能及时获取NGINX官方或你所使用的Linux发行版的安全公告信息。安全是一个持续的过程,而非一次性的任务,将本次应对高热漏洞的经验固化下来,将使你的整个技术体系在面对下一次未知威胁时更加从容不迫。

总览整个应急流程:从使用单一命令快速自查,到利用正则扫描脚本完成大规模资产评估,再到理解并应用核心的修复配置,最终实现服务安全重启与验证。这个过程强调精准、高效与自动化。本手册提供的思维框架与具体方法,其价值不仅限于应对当下这一个具体的NGINX高危漏洞,它完全可以被提炼成一套标准化处理类似Web服务器软件安全漏洞的通用响应模板,增强整个团队的安全水位与应急能力。

上下篇导航